قبل از ظهور ابزار هایی مثل Nessus و Nmap ، ادمین های شبکه ها و سرور ها معمولا آسیب پذیری شبکشون رو به صورت Manual چک میکردن . Manual یعنی از طریق دستورات کنسول TELNET به شبکه یا سرور شون یک سری از اسکن های آسیب پذیری رو انجام میدادن . بعد از این ادمین های شبکه برای این کار از Script ها استفاده میکردن تا بصورت خودکار این کار رو براشون انجام بدهد . بعد از اون یک مجموعه از Script ها ایجاد شد برای اینکه کارهای اسکن کردن آسیب پذیری آسون تر بشه . Security Administrator Tool for Analyzing Networks یا SATAN یه مثال بارزی برای مجموعه ای از Script هایی از این دست بود که در سال 1995 جمع آوری شد .

بعد از این یک سری به این فکر افتادن که میتوانند با جمع آوری مجموعه ای از این ابزار ها پول زدایی بکنند . پس شروع به جمع آوری این مجموعه کردن تا به ابزار های زیر رسیدن :

درباره ی Nmap :

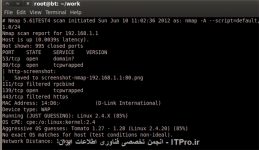

Nmap یا Network Mapper در سپتامبر سال 1997 عرضه شد . هدف اولیه یا ابتدایی یک کشفنقشه برداری شبکه هست که با اجرا کردن آن روی کاربر یا سرویس مورد نظر باعث آسون شدن کشف میشد . ادمین های شبکه و امنیت کاران حرفه ای از این ابزار برای map/ کردن شبکه ی خود استفاده میکردند به این صورت :

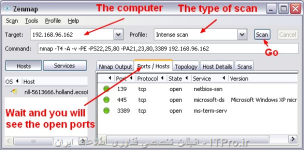

Nmap به صورت 100% مبتنی بر Command هست و امکانات بسیار گسترده ای را برای کاربر فراهم میکند ، ولی با این حال یک نسخه از Nmap با نام Zenmap با رابط کاربری تقریبا GUI برای کاربران نیز فراهم شده است .

نمونه ای از Zenmap :

توجه : Nmap توسط خودش آسیب پذیری های موجود در یک شبکه را به شما نمی گوید ، با توجه به نتایج اسکن شده ، دانش شبکه کامپیوتری شما و دانش پایه ای شبکه شما ممکنه بتوانید آسیب پذیری های موجود را کشف کنید و ردیابی کنید و وضعیت شبکه ی خودتون را بهبود بدید .

[h=2]درباره ی Nessus:[/h]

Nessus در سال 1998 به بازار عرضه شد . در ابتدا به صورت یک نرم اسکنر امنیتی از راه دور رایگان توسعه داده شد ولی بعد از آن به وسیله ی Renaud Deraison توسعه دهنده ی Nessus و صاحب شرکتی به نام Tenable Network Security اختصاصی شد . برای استفاده ی شخصی این نرم افزار اسکنر رایگان است ولی برای استفاده ی تجاری سالیانه 1200 دلار به ازای یک اسکنر تنها باید پرداخت کرد .

کاربرد اولیه Nessus برای توانایی اسکن کردن امنیتی کاربر مهیا شده بود . مانند Nmap ،که میتوانست کشف شبکه را انجام بده . بر خلاف Nmap این ابزار برای مشخص کردن آسیب پذیری ها بوسیله ی اسکن کردن شبکه طراحی شده است . در این ابزار هنگام چک کردن بعضی از آسیب پذیری ها ، اگر Safe Mode غیرفعال باشد ممکن است به سیستم آسیب بزند ، در همین راستا ادمین های شبکه یک سیتم را قبل از اینکه وارد چرخه ی تولید بشود در معرض اسکن کردن میگذارند .

بعضی از کاربرد های Nessus :

و مخاطبین این نرم افزار تحت وب عموما :

واقعا یک کلاس متفاوتی در ارزیابی نسبت به Nmap دارد . Nessus خیلی فراتر از یک اسکنر شرکتی است . این ابزار از یک رابط کاربری تحت وب برای ارتباط کاربران استفاده می کند و این اجازه رو به ادمین های شبکه می دهد که چندیدن کاربر ایجاد کنند . یکی از نکات جالب درباره Nessus این هستش که تونایی ایجاد سیاست را دارد به این صورت که مشخصات خاصی را اسکن کند مانند : چه پلاگین های امنیتی استفاده می شده ، انواع اسکن کردن پورت ها ، هر Credential ای که ممکن باشد نیاز شود و غیره . با این وجود یک اسکن می تواند هدف دار و با سیاست باشد همانطور که یک هدف خودش به ما راه ورود می دهد .

این قیاس بین این دو نرم افزار ، Nessus را در سطح بالاتری نسبت به Nmap قرار داد .

[h=2]نتیجه گیری :[/h]

بر طبق معمول همه ی نتیجه گیری ها استفاده ی هر کدام از این ابزار ها بسته به نیاز و موقعیت و هدف شما است ، ولی اگر شما در حال حاضر می خواهید شبکتون را عاری از هر نوع آسیب پذیری بکنید و با توجه به اینکه نمی خواهید یک کارشناس شبکه یا امنیت را استخدام کنید برای این کار ، من به شما Nessus را پیشنهاد میکنم ، درست است که رایگان نیست ولی نسبت به کاراییش نسبتا ارزان است . اگر شما برای بعنوان یک مهندس امنیت Penetration میخواهید برای تست امنیت یک شرکت اقدام کنید Nmap هم میتواند خوب باشد با توجه به اینکه قابل حمل و ابزاری مناسب است .

نویسنده : امین سالم

منبع : itpro. ir

بعد از این یک سری به این فکر افتادن که میتوانند با جمع آوری مجموعه ای از این ابزار ها پول زدایی بکنند . پس شروع به جمع آوری این مجموعه کردن تا به ابزار های زیر رسیدن :

- NetSonar Vulnerability Scanner توسط شرکت WheelGroup

- Internet Security Systems' (ISS) Internet Scanner

- NETECT's Netective Suite

- Secure Networks' Ballista Security Auditing System

درباره ی Nmap :

Nmap یا Network Mapper در سپتامبر سال 1997 عرضه شد . هدف اولیه یا ابتدایی یک کشفنقشه برداری شبکه هست که با اجرا کردن آن روی کاربر یا سرویس مورد نظر باعث آسون شدن کشف میشد . ادمین های شبکه و امنیت کاران حرفه ای از این ابزار برای map/ کردن شبکه ی خود استفاده میکردند به این صورت :

- وضعیت ابتدایی و انتهایی کاربر

- حضور غیرمنتظره ی کاربران

- حضور غیر منتظره ی سرویس ها

- سرویس های شبکه در دسترس بر روی یک کاربر

- سیستم عامل و نسخه استفاده شده آن برای کاربر

- نام و نسخه ی سرویس های اجرا شده برای کاربر

- اسکن کردن پورت های یه شبکه و اینکه چه پورت هایی باز و په پورت هایی بسته شدن

Nmap به صورت 100% مبتنی بر Command هست و امکانات بسیار گسترده ای را برای کاربر فراهم میکند ، ولی با این حال یک نسخه از Nmap با نام Zenmap با رابط کاربری تقریبا GUI برای کاربران نیز فراهم شده است .

نمونه ای از Zenmap :

توجه : Nmap توسط خودش آسیب پذیری های موجود در یک شبکه را به شما نمی گوید ، با توجه به نتایج اسکن شده ، دانش شبکه کامپیوتری شما و دانش پایه ای شبکه شما ممکنه بتوانید آسیب پذیری های موجود را کشف کنید و ردیابی کنید و وضعیت شبکه ی خودتون را بهبود بدید .

[h=2]درباره ی Nessus:[/h]

Nessus در سال 1998 به بازار عرضه شد . در ابتدا به صورت یک نرم اسکنر امنیتی از راه دور رایگان توسعه داده شد ولی بعد از آن به وسیله ی Renaud Deraison توسعه دهنده ی Nessus و صاحب شرکتی به نام Tenable Network Security اختصاصی شد . برای استفاده ی شخصی این نرم افزار اسکنر رایگان است ولی برای استفاده ی تجاری سالیانه 1200 دلار به ازای یک اسکنر تنها باید پرداخت کرد .

کاربرد اولیه Nessus برای توانایی اسکن کردن امنیتی کاربر مهیا شده بود . مانند Nmap ،که میتوانست کشف شبکه را انجام بده . بر خلاف Nmap این ابزار برای مشخص کردن آسیب پذیری ها بوسیله ی اسکن کردن شبکه طراحی شده است . در این ابزار هنگام چک کردن بعضی از آسیب پذیری ها ، اگر Safe Mode غیرفعال باشد ممکن است به سیستم آسیب بزند ، در همین راستا ادمین های شبکه یک سیتم را قبل از اینکه وارد چرخه ی تولید بشود در معرض اسکن کردن میگذارند .

بعضی از کاربرد های Nessus :

- کاهش سطح حملات

- جامعیت

- مقیاسپذیری

- بهروزرسانی مداوم

- دسترسی راحت

- مقرونبهصرفه بودن

- توانایی اسکن باقدرت بالا

- گزارش دهی و مانیتورینگ

- گسترش و مدیریت

- پوشش کامل آسیب پذیری برنامه های کاربردی تحت وب ، مجازی سازی و Cloud

- قابلیت شناسایی بدافزارها

و مخاطبین این نرم افزار تحت وب عموما :

- سازمان های خصوصی و دولتی

- بانک ها و مؤسسات مالی و اعتباری

- آزمایشگاه های ارزیابی امنیتی نرم افزار و تست نفوذ

واقعا یک کلاس متفاوتی در ارزیابی نسبت به Nmap دارد . Nessus خیلی فراتر از یک اسکنر شرکتی است . این ابزار از یک رابط کاربری تحت وب برای ارتباط کاربران استفاده می کند و این اجازه رو به ادمین های شبکه می دهد که چندیدن کاربر ایجاد کنند . یکی از نکات جالب درباره Nessus این هستش که تونایی ایجاد سیاست را دارد به این صورت که مشخصات خاصی را اسکن کند مانند : چه پلاگین های امنیتی استفاده می شده ، انواع اسکن کردن پورت ها ، هر Credential ای که ممکن باشد نیاز شود و غیره . با این وجود یک اسکن می تواند هدف دار و با سیاست باشد همانطور که یک هدف خودش به ما راه ورود می دهد .

این قیاس بین این دو نرم افزار ، Nessus را در سطح بالاتری نسبت به Nmap قرار داد .

[h=2]نتیجه گیری :[/h]

بر طبق معمول همه ی نتیجه گیری ها استفاده ی هر کدام از این ابزار ها بسته به نیاز و موقعیت و هدف شما است ، ولی اگر شما در حال حاضر می خواهید شبکتون را عاری از هر نوع آسیب پذیری بکنید و با توجه به اینکه نمی خواهید یک کارشناس شبکه یا امنیت را استخدام کنید برای این کار ، من به شما Nessus را پیشنهاد میکنم ، درست است که رایگان نیست ولی نسبت به کاراییش نسبتا ارزان است . اگر شما برای بعنوان یک مهندس امنیت Penetration میخواهید برای تست امنیت یک شرکت اقدام کنید Nmap هم میتواند خوب باشد با توجه به اینکه قابل حمل و ابزاری مناسب است .

نویسنده : امین سالم

منبع : itpro. ir